Jak NSA dešifruje triliony spojení?

23.10.2015 12:28Celá léta se spekuluje, zdali je NSA schopna dešifrovat většinu šifrovaných spojení a dat proudících Internetem. Edward Snowden rozhodně udělal v mnoha věcech jasno a upřímně jeho informace šokovaly i ty největší paranoiky. Jak by toho však byli schopni bez kvantových počítačů? Víme již, že NSA propašovala do standardů svůj generátor “náhodných” čísel Dual_EC_DRBG (Dual Elliptic Curve Deterministic Random Bit Generator), aby šifrovaná data nebyla až tak náhodná a tím pádem snáze napadnutelná. Víme také o exportních šifrách, díky kterým můžete při MitM útoku snížit maximální délku šifrovacího klíče na pouhých 512 bitů, ale jak se dostat k šifrovaným datům z předchozích spojení, které si NSA bez omezení odposlouchává u velkých ISP?

Podle nové studie týmu kryptologů a vědců je hojně používaný protokol Diffie-Hellman, používaný pro výměnu šifrovacích klíčů, napadnutelný. Nejedná se ani tak o chybu protokolu, ale spíše o nedodržení všech bezpečnostních postupů při jeho implementaci. Diffie-Hellman se používá velmi často a to především u IPSec VPN spojení, HTTPS (TLS), SSH, apod.

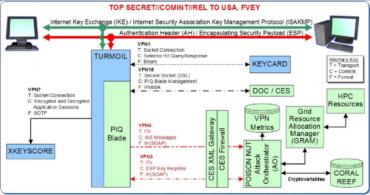

Na počátku Diffie-Hellman komunikace si obě strany potvrdí jedno vysoké prvočíslo. Bohůžel se však ukázalo, že většina implementací používá jedno, nebo velmi malou sadu vysokých prvočísel. Prvočísla jsou velice důležitá a jsou stavebním kamenem šifrovacích protokolů a algoritmů. Dešifrování dat se právě sestává z faktorizace vysokých čísel na prvočísla, což je výpočetně velice náročné. Podle studie je tedy možné jít po používaných prvočíslech a ne po konkrétních klíčích, což je výpočetně ještě více náročné, ale NSA, s jejich rozpočtem na napadnutí šifer (black budget – miliardy dolarů), si to může dovolit a pak dešifrovat (i zpětně) všechna spojení používající stejné prvočíslo. Napovídá tomu i několik údajů z dokumentů od Edwarda Snowdena, kde byla popsána služba umožňující dešifrování VPN spojení.

Podle studie je takto napadnutelných 18 % populárních webů (HTTPS), 66 % VPN spojení a 26 % všech SSH spojení.

K tomuto tématu se vyjádřil i Bruce Schneier na svém blogu.

Díky spolupráci s velkými společnostmi jako Google, Mozilla apod. budou zanedlouho vydány opravy řešící tento nedostatek.

Jen doplním k tématu, že SHA-1 můžete nově napadnout již za 75 tisíc dolarů pomocí cloudu.

———

Zpět